1. ¿Cuál es una característica de una red tolerante a fallos?

**Una red que se recupera rápidamente cuando ocurre un fallo y depende de la redundancia para limitar el impacto de un fallo.

2.Tres empleados del banco están utilizando la red corporativa. El primer empleado utiliza navegador web para ver una página web de la empresa con el fin de leer algunos anuncios. El segundo empleado accede a la base de datos corporativa para realizar algunas transacciones financieras. El tercer empleado participa en un importante audio conferencia en vivo con otros gerentes corporativos en sucursales. Si QoS se implementa en esta red, ¿cuáles serán las prioridades de mayor a menor de los diferentes tipos de datos?

**Audio conferencia, transacciones financieras, página web

3. ¿Cuál es el beneficio de utilizar el cloud computing en redes?

**Las capacidades de la red se amplían sin requerir inversión en nuevas infraestructuras, personal o software.

4. ¿Cuál es la función de la shell en un sistema operativo?

**Interfaces entre los usuarios y el kernel.

5. ¿Qué conexión proporciona una sesión CLI segura con cifrado a un switch Cisco?

**Una conexión SSH.

6. Un técnico de red está intentando configurar una interfaz introduciendo el siguiente comando: San Jose (config) # dirección IP 192.168.2.1 255.255.255.0. El comando rechaza el comando. ¿Cuál es la razón para esto?

**El comando se está entrando desde el modo de operación incorrecto

7. Un administrador utiliza la combinación de teclas Ctrl-Mayús-6 en un conmutador después de emitir el comando ping. ¿Cuál es el propósito de usar estas pulsaciones de teclado?

**Para interrumpir el proceso de ping

8. Refiérase a la exposición. Un administrador de red está configurando el control de acceso para cambiar SW1. Si el administrador utiliza una conexión de consola para conectarse al conmutador, ¿qué contraseña es necesaria para acceder al modo EXEC de usuario?

9. ¿En qué interfaz de conmutación un administrador configurará una dirección IP para que el conmutador pueda gestionarse de forma remota?

**VLAN 1

10. ¿Qué protocolo es responsable de controlar el tamaño de los segmentos y la velocidad a la que se intercambian los segmentos entre un cliente web y un servidor web?

**TCP

11. ¿Cuál es una ventaja al usar un protocolo definido por un estándar abierto?

**Estimula la competencia y promueve elecciones.

12. ¿Cuáles son los dos beneficios de utilizar un modelo de red en capas? (Escoge dos.)

**Ayuda en el diseño del protocolo.

**Evita que la tecnología de una capa afecte a otras capas.

13. ¿Cuáles dos capas de modelo OSI tienen la misma funcionalidad que dos capas del modelo TCP / IP? (Escoge dos.)

**red

**transporte

14. ¿Cuál nombre se asigna a la PDU de capa de transporte?

**segmento

15. Un administrador de red está solucionando problemas de conectividad en un servidor. Usando un probador, el administrador advierte que las señales generadas por el NIC del servidor están distorsionadas y no son utilizables. ¿En qué capa del modelo OSI se categoriza el error?

**capa fisica

16. Un administrador de red está midiendo la transferencia de bits a través del backbone de la compañía para una aplicación financiera crítica. El administrador advierte que el rendimiento de la red es inferior al ancho de banda esperado. ¿Cuáles tres factores podrían influir en las diferencias en el rendimiento? (Elige tres.)

**La cantidad de tráfico que actualmente está cruzando la red

**El tipo de tráfico que atraviesa la red

**La latencia que se crea por el número de dispositivos de red que los datos están cruzando

17. ¿Cual es una característica del cableado UTP?

**cancelación

18. ¿Cuáles son las dos características del cable de fibra óptica? (Escoge dos.)

**No es afectado por EMI o RFI.

**Es más caro que el cableado UTP.

19. ¿Cual es una característica de la subcapa LLC?

**Coloca información en el marco permitiendo que varios protocolos de capa 3 usen la misma interfaz de red y los mismos medios.

20. Un equipo de red está comparando las topologías WAN físicas para conectar sitios remotos a un edificio de la sede. ¿Qué topología proporciona una alta disponibilidad y conecta algunos, pero no todos los sitios remotos?

**Malla parcial

21. ¿Qué método se utiliza para administrar el acceso basado en contención en una red inalámbrica?

**CSMA / CA

22. ¿Cuáles son las tres funciones principales proporcionadas por el encapsulamiento de datos de Capa 2? (Elige tres.)

**Direccionamiento de capa de enlace de datos

**Detección de errores mediante cálculos CRC

**Delimitando grupos de bits en marcos

23. ¿Qué hará un host en una red Ethernet si recibe un marco con una dirección MAC de destino que no coincide con su propia dirección MAC?

**Descartará el marco.

24. ¿Qué método de reenvío de fotogramas recibe toda la trama y realiza una comprobación CRC para detectar errores antes de reenviar la trama?

**Conmutación de almacenamiento y envío

25. Refiérase a la exposición. Si el host A envía un paquete IP al host B, ¿cuál será la dirección de destino en el marco cuando deja el host A?

**BB:BB:BB:BB:BB:BB

26. ¿Qué direcciones son mapeadas por ARP?

**Dirección MAC de destino a una dirección IPv4 de destino

27. ¿Cuáles son dos servicios proporcionados por la capa de red OSI? (Escoge dos.)

**Enrutamiento de paquetes hacia el destino

**Encapsulando PDU desde la capa de transporte

28. ¿Cuáles son las dos funciones de NVRAM? (Escoge dos.)

**Para retener el contenido cuando se quita la energía

**Para almacenar el archivo de configuración de inicio

29. Refiérase a la exposición. ¿Cuál será el resultado de ingresar esta configuración la próximavez que un administrador de red conecte un cable de consola al enrutador y nose hayan introducido más comandos?

**El administrador recibirá el mensaje R1>.

30. ¿Cuál es larepresentación decimal punteada de la dirección IPv411001011.00000000.01110001.11010011?

**203.0.113.211

31. ¿Cuáles son lastres características de la transmisión multicast? (Elige tres.)

**Un solo paquete puede ser enviado a un grupo de hosts.

**La transmisión multicast puede ser usada por los routers para intercambiar información de enrutamiento.

**Los enrutadores no enviarán direcciones de multidifusión en el rango de 224.0.0.0 a 224.0.0.255.

32. ¿Cuáles son los tres rangos de direcciones IP que están reservados para uso privado interno? (Elige tres.)

**10.0.0.0/8

**172.16.0.0/12

**192.168.0.0/16

33. ¿Qué funcióncumple NAT64 en IPv6?

**Convierte paquetes IPv6 en paquetes IPv4.

34. ¿Cuál es la representación más comprimida de la dirección IPv6 2001: 0000: 0000: abcd:0000: 0000: 0000: 0001?

**2001:0: 0: abcd :: 1

35. ¿Qué rango de direcciones locales de enlace se pueden asignar a una interfaz habilitada para IPv6?

**FE80:: / 10

36. ¿Cuántas direcciones de host válidas están disponibles en una subred IPv4 configurada con una máscara / 26?

**62

37. Un administrador del sitio ha sido informado de que una red en particular en el sitio debe acomodar a 126 hosts. ¿Qué máscara de subred se utilizaría que contiene el número requerido de bits de host?

**255.255.255.128

38. ¿Qué subred incluiría la dirección 192.168.1.96 como una dirección de host utilizable?

**192.168.1.64/26

39. ¿Qué afirmaciónes cierta sobre el enmascaramiento de subred de longitud variable?

**El tamaño de cada subred puede ser diferente, dependiendo de los requisitos.

40. ¿Qué escenario describe una función proporcionada por la capa de transporte?

**Un estudiante tiene dos ventanas de navegador web abiertas con el fin de acceder a dos sitios web. La capa de transporte asegura que la página web correcta se entrega a la ventana del navegador correcta.

41. Un usuario abre tres navegadores en el mismo PC para acceder a www.cisco.com para buscarinformación sobre el curso de certificación. El servidor web de Cisco envía undatagrama como respuesta a la solicitud desde uno de los navegadores web. ¿Quéinformación utiliza la pila de protocolos TCP / IP de la PC para identificarcuál de los tres navegadores web debería recibir la respuesta?

**El número de puerto de destino

42. ¿Cuáles son dos maneras en que TCP utiliza los números de secuencia en un segmento? (Escoge dos.)

**Para identificar segmentos faltantes en el destino

**Para volver a montar los segmentos en la ubicación remota

43. ¿Cuáles dostareas son funciones de la capa de presentación? (Escoge dos.)

**Compresión

**Cifrado

44. ¿Cuál es una característica clave del modelo de redes peer-to-peer?

**Compartir recursos sin un servidor dedicado

45. Un técnicopuede hacer ping a la dirección IP del servidor web de una empresa remota perono puede hacer ping con éxito a la dirección URL del mismo servidor web. ¿Quéutilidad de software puede utilizar el técnico para diagnosticar el problema?

**Nslookup

46. ¿Qué nombre dedominio sería un ejemplo de un dominio de nivel superior?

**.com

47. Una PC obtienesu dirección IP de un servidor DHCP. Si el PC se retira de la red para sureparación, ¿qué sucede con la configuración de la dirección IP?

**La dirección se devuelve a la agrupación para su reutilización cuando expire el contrato.

48. Un host inalámbrico necesita solicitar una dirección IP. ¿Qué protocolo se utilizaríapara procesar la solicitud?

**DHCP

49. ¿Qué ejemplo decódigo malicioso sería clasificado como caballo de Troya?

**Malware que se escribió para que parezca un video juego

50. Cuando se aplica a un enrutador, ¿cuál comando ayudaría a mitigar los ataques decontraseña de fuerza bruta contra el enrutador?

**loginblock-for 60 attempts 5 within 60

51. Un técnico de red sospecha que una conexión de red concreta entre dos switches Cisco tiene una coincidencia dúplex. ¿Qué comando usaría el técnico para ver los detalles de Capa 1 y Capa 2 de un puerto de conmutador?

**Show interfaces

52. ¿Dónde seenvían los mensajes de salida de depuración de Cisco IOS por defecto?

**Console line

53. Relacionar la descripción con el modo IOS asociado. (No se utilizan todas las opciones.)

54. Refiérase a la exposición. Haga coincidir los paquetes con su dirección IP de destino con las interfaces existentes en el enrutador. (No se utilizan todas las opciones.)

55. ¿Qué tipo de cable UTP se utiliza para conectar un PC a un puerto de switch?

console

rollover

crossover

**straight-through

56. ¿Cuáles son dos ejemplos del método de conmutación de corte? (Escoge dos.)

Conmutación de almacenamiento y envío

**Conmutación de avance rápido

Conmutación de CRC

**Conmutación libre de fragmentos

Conmutación QOS

57. ¿Cuáles son las dos acciones realizadas por un switch de Cisco? (Escoge dos.)

La construcción de una tabla de enrutamiento que se basa en la primera dirección IP en el encabezado de trama

**Utilizando las direcciones MAC de origen de las tramas para crear y mantener una tabla de direcciones MAC

Reenvío de tramas con direcciones IP de destino desconocidas a la puerta de enlace predeterminada

**Utilizando la tabla de direcciones MAC para reenviar tramas a través de la dirección MAC de destino

Examinar la dirección MAC de destino para agregar nuevas entradas a la tabla de direcciones MAC

58. ¿Qué información se agrega durante la encapsulación en OSI capa 3?

Origen y destino MAC

Protocolo de aplicación de origen y destino

Origen y número de puerto de destino

**Dirección IP de origen y destino

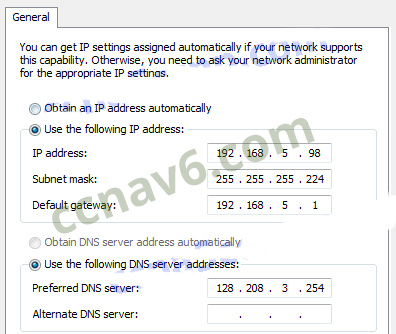

59. Consulte la presentación. El administrador de red de una pequeña empresa de publicidad ha optado por utilizar la red 192.168.5.96/27 para el direccionamiento de LAN interno. Como se muestra en la exposición, se asigna una dirección IP estática al servidor web de la empresa. Sin embargo, el servidor web no puede acceder a Internet. El administrador verifica que las estaciones de trabajo locales con direcciones IP asignadas por un servidor DHCP pueden acceder a Internet y el servidor web puede enviar ping a estaciones de trabajo locales. ¿Qué componente está configurado incorrectamente?

Dirección DNS

Dirección IP del host

**Dirección de puerta de enlace predeterminada

60. ¿Por qué un dispositivo de capa 3 realiza el proceso ANDing en una dirección IP de destino y una máscara de subred?

Para identificar la dirección de difusión de la red de destino

Para identificar la dirección de host del host de destino

Para identificar tramas defectuosas

**Para identificar la dirección de red de la red de destino

61. ¿Cuáles tres direcciones son direcciones públicas válidas? (Elige tres.)

**198.133.219.17

192.168.1.245

10.15.250.5

**128.107.12.117

192.15.301.240

**64.104.78.227

62. Consulte la presentación. Sobre la base de la salida, ¿qué dos afirmaciones sobre la conectividad de red son correctas? (Escoge dos.)

La conectividad entre estos dos hosts permite llamadas de videoconferencia.

**Hay 4 saltos bentre este dispositivo y el dispositivo en 192.168.100.1.

El tiempo promedio de transmisión entre los dos hosts es de 2 milisegundos.

Este host no tiene configurada una puerta de enlace predeterminada.

63. ¿Qué tipo de dirección IPv6 es FE80 :: 1?

loopback

**link-local

multicast

global unicast

64. Un administrador de red desea tener la misma máscara de subred para tres subredes en un sitio pequeño. El sitio tiene las siguientes redes y números de dispositivos:

Subred A: Teléfonos IP - 10 direcciones

Subred B: PCs - 8 direcciones

Subred C: Impresoras - 2 direcciones

¿Qué máscara de subred solo sería apropiada para usar para las tres subredes?

255.255.255.0

**255.255.255.240

255.255.255.248

255.255.255.252

65. ¿Cuántos hosts son direccionables en una red que tiene una máscara de 255.255.255.248?

2

**6

8

14

16

254

66. ¿Qué máscara de subred es necesaria si una red IPv4 tiene 40 dispositivos que necesitan direcciones IP y el espacio de direcciones no se debe perder?

255.255.255.0

255.255.255.128

**255.255.255.192

255.255.255.224

255.255.255.240

67. ¿Cuáles son las dos características compartidas por TCP y UDP? (Escoge dos.)

Tamaño de ventana predeterminado

Comunicación sin conexión

**Numeración de puertos

3 vías entrelazadas

Capacidad para llevar la voz digitalizada

**Uso de la suma de comprobación

68. ¿Por qué se incluyen los números de puerto en la cabecera TCP de un segmento?

Para indicar la interfaz de enrutador correcta que se debe utilizar para reenviar un segmento

Para identificar qué puertos de conmutador deben recibir o reenviar el segmento

Para determinar qué protocolo de capa 3 se debe utilizar para encapsular los datos

**Para permitir que un host receptor transfiera los datos a la aplicación apropiada

Para permitir que el anfitrión receptor ensambla el paquete en el orden apropiado

69. Consulte la presentación. Considere la dirección IP de 192.168.10.0/24 que se ha asignado a un edificio de escuela secundaria. La red más grande de este edificio cuenta con 100 dispositivos. Si 192.168.10.0 es el número de red para la red más grande, ¿cuál sería el número de red para la siguiente red más grande, que tiene 40 dispositivos?

**192.168.10.128

192.168.10.192

192.168.10.224

192.168.10.240

70. ¿En qué dos situaciones UDP sería el protocolo preferido del transporte sobre TCP? (Escoge dos.)

Cuando las aplicaciones necesitan para garantizar que un paquete llega intacto, en secuencia, y sin duplicar

**Cuando se necesita un mecanismo de entrega más rápido

Cuando la sobrecarga de entrega no es un problema

**Cuando las aplicaciones no necesitan garantizar la entrega de los datos

Cuando los números de puerto de destino son dinámicos

71. ¿Qué información importante se agrega a la cabecera de la capa de transporte TCP / IP para garantizar la comunicación y la conectividad con un dispositivo de red remoto?

Sincronización y sincronización

**Destino y números de puerto de origen

Destino y direcciones físicas de origen

Destino y direcciones de red lógicas de origen

72. ¿Cuál es el mecanismo TCP utilizado en la evitación de la congestión?

tres vías entrelazadas

Par de zócalos

dos vías entrelazadas

**ventana deslizante

73. ¿Cuáles son las tres afirmaciones que caracterizan a UDP? (Elige tres.)

**UDP proporciona funciones básicas de capa de transporte sin conexión.

UDP proporciona transporte rápido y orientado a la conexión de datos en la capa 3.

**UDP se basa en protocolos de capa de aplicación para la detección de errores.

**UDP es un protocolo de sobrecarga bajo que no proporciona secuenciación o mecanismos de control de flujo.

UDP se basa en IP para la detección y recuperación de errores.

UDP proporciona sofisticados mecanismos de control de flujo.

74. Cuando se planea el crecimiento de la red, ¿dónde deben realizarse las capturas de paquetes en la red para evaluar el tráfico de la red?

**En tantos segmentos de red diferentes como sea posible

Sólo en el borde de la red

Entre los hosts y la puerta de enlace predeterminada

Sólo en el segmento de red más concurrido

75. Consulte la presentación. Un administrador está probando la conectividad a un dispositivo remoto con la dirección IP 10.1.1.1. ¿Qué indica la salida de este comando?

**Un enrutador a lo largo del camino no tenía una ruta hacia el destino.

Un paquete de ping está siendo bloqueado por un dispositivo de seguridad a lo largo de la ruta.

La conexión se agotó mientras esperaba una respuesta del dispositivo remoto.

76. Un usuario no puede acceder al sitio web al escribir http://www.cisco.com en un navegador web, pero puede llegar al mismo sitio escribiendo http://72.163.4.161. ¿Cual es el problema?

puerta de enlace predeterminada

DHCP

Pila de protocolos TCP / IP

**DNS

77. Una empresa está expandiendo sus negocios a otros países. Todas las sucursales deben permanecer conectadas a la sede corporativa en todo momento. ¿Qué tecnología de red se requiere para soportar este requisito?

LAN

MAN

**WAN

WLAN

78. Un usuario doméstico está buscando una conexión ISP que proporcione transmisión digital de alta velocidad a través de líneas telefónicas regulares. ¿Qué tipo de conexión ISP debe utilizarse?

**DSL

dial-up

satellite

cell modem

cable modem

79. ¿De qué manera la calidad de servicio ayuda a una red a soportar una amplia gama de aplicaciones y servicios?

Limitando el impacto de un fallo de la red

Permitiendo la recuperación rápida de fallos de red

**Proporcionando mecanismos para gestionar el tráfico de red congestionado

Proporcionando la capacidad de la red de crecer para dar cabida a nuevos usuarios

80. ¿Qué dirección IP de origen utiliza un enrutador de forma predeterminada cuando se emite el comando traceroute?

La dirección IP más alta configurada en el enrutador

La dirección IP configurada más baja en el enrutador

Una dirección IP de bucle invertido

**La dirección IP de la interfaz de salida

81. Después de realizar cambios de configuración en un conmutador Cisco, el administrador de red emite un comando copy running-config startup-config. ¿Cuál es el resultado de la emisión de este comando?

La nueva configuración se almacenará en la memoria flash.

**La nueva configuración se cargará si se reinicia el switch.

El archivo IOS actual se reemplazará por el archivo recién configurado.

Los cambios de configuración se eliminarán y se restaurará la configuración original.

82. Consulte la presentación. Un administrador de red está configurando el control de acceso para cambiar SW1. Si el administrador ya ha iniciado sesión en una sesión Telnet en el conmutador, ¿cuál contraseña es necesaria para acceder al modo EXEC privilegiado?

secretin*

lineconin

linevtyin

83. Haga coincidir cada elemento con el tipo de diagrama de topología en el que se identifica normalmente. (No se utilizan todas las opciones.)

84. ¿Qué conexión proporciona una sesión de CLI segura con cifrado a un dispositivo de red de Cisco?

Una conexión de consola

Una conexión AUX

Una conexión Telnet

**Una conexión SSH

85. ¿Qué función tiene al pulsar la tecla Tab cuando introduce un comando en IOS?

Anula el comando actual y vuelve al modo de configuración.

Sale del modo de configuración y vuelve al modo EXEC del usuario.

Mueve el cursor al comienzo de la siguiente línea.

**Completa el resto de una palabra parcialmente mecanografiada en un comando.

86. ¿Qué capa es responsable de enrutar los mensajes a través de una interred en el modelo TCP / IP?

Internet*

transporte

acceso a la red

sesión

87. ¿Qué sentencia describe con precisión un proceso de encapsulación TCP / IP cuando un PC envía datos a la red?

Los datos se envían desde la capa de Internet a la capa de acceso a la red.

Los paquetes se envían desde la capa de acceso a la capa de transporte.

**Los segmentos se envían desde la capa de transporte a la capa de Internet.

Las tramas se envían desde la capa de acceso a la red a la capa de Internet.

88. ¿Qué dirección única está incorporada en una NIC Ethernet y utilizada para la comunicación en una red Ethernet?

Dirección del servidor

dirección IP

**Dirección MAC

dirección de red

capa k

89. ¿Qué procedimiento se utiliza para reducir el efecto de la diafonía en los cables de cobre?

Requiere conexiones de tierra adecuadas

**Retorciendo pares de cables de circuito opuestos

Envolviendo el haz de cables con blindaje metálico

Diseñar una infraestructura de cable para evitar la interferencia de diafonía

Evitando curvas pronunciadas durante la instalación

90. Durante el proceso de encapsulación, ¿qué ocurre en la capa de enlace de datos para un PC conectado a una red Ethernet?

Se agrega una dirección IP.

Se agrega la dirección lógica.

**Se agrega la dirección física.

Se agrega el número de puerto del proceso.

91. ¿Cuáles son las dos características de las direcciones Ethernet MAC? (Escoge dos.)

**Son globalmente únicos.

Se pueden enrutar en Internet.

**Se expresan como 12 dígitos hexadecimales.

Las direcciones MAC utilizan una estructura jerárquica flexible.

Las direcciones MAC deben ser únicas para las interfaces Ethernet y serie de un dispositivo.

92. Si un dispositivo recibe una trama Ethernet de 60 bytes, ¿qué hará?

**Elimina la trama

Procesa la trama tal como está

Enviar un mensaje de error al dispositivo emisor

Agregar bytes de datos aleatorios para hacer 64 bytes de largo y luego reenviarlo

93. ¿Bajo qué dos circunstancias un interruptor inundará un marco fuera de cada puerto excepto el puerto que el marco fue recibido encendido? (Escoge dos.)

**La trama tiene la dirección de difusión como la dirección de destino.

**La dirección de destino es desconocida para el switch.

La dirección de origen en el encabezado de trama es la dirección de difusión.

La dirección de origen en el marco es una dirección de multidifusión.

La dirección de destino en el marco es una dirección de unidifusión conocida.

94. ¿Qué método de conmutación tiene el nivel de latencia más bajo?

cut-through

store-and-forward

fragment-free

**fast-forward

95. ¿Qué dos comandos se pueden utilizar en un host de Windows para mostrar la tabla de enrutamiento? (Escoge dos.)

netstat -s

**route print

show ip route

**netstat -r

tracert

96. ¿Cuáles son las dos funciones principales de un enrutador? (Escoge dos.)

**Reenvío de paquetes

Microsegmentación

Resolución de nombres de dominio

**Selección de ruta

control de flujo

97. ¿Cuál es la representación binaria de 0xCA?

10111010

11010101

**11001010

11011010

98. Como mínimo, ¿qué dirección se requiere en las interfaces habilitadas para IPv6?

**Link-local

Local único

Sitio local

Global unicast

99. ¿Qué servicio proporciona direccionamiento IPv6 global dinámico a dispositivos finales sin utilizar un servidor que mantiene un registro de direcciones IPv6 disponibles?

Stateful DHCPv6

**SLAAC

Direccionamiento estático IPv6

DHCPv6 sin estado

100. ¿Cuál es el propósito del comando ping :: 1?

**Prueba la configuración interna de un host IPv6.

Prueba la capacidad de difusión de todos los hosts en la subred.

Prueba la conectividad de multidifusión a todos los hosts de la subred.

Prueba la accesibilidad de la puerta de enlace predeterminada para la red.

101. ¿Cuántas direcciones IP utilizables están disponibles en la red 192.168.1.0/27?

256

254

62

**30

16

32

102. ¿Cuál es el proceso de dividir un flujo de datos en partes más pequeñas antes de la transmisión?

**segmentación

Encapsulación

Codificación

control de flujo

103. Cuando el direccionamiento IPv4 se configura manualmente en un servidor web, ¿qué propiedad de la configuración IPv4 identifica la parte de red y de host para una dirección IPv4?

Dirección del servidor DNS

**máscara de subred

puerta de enlace predeterminada

Dirección del servidor DHCP

104. ¿Qué dos funciones puede asumir una computadora en una red peer-to-peer donde se comparte un archivo entre dos equipos? (Escoge dos.)

**client

master

**server

slave

transient

105. ¿Qué dos protocolos operan en la capa más alta de la pila de protocolos TCP / IP? (Escoge dos.)

**DNS

Ethernet

IP

**POP

TCP

UDP

106. ¿Cuál es una diferencia entre los modelos de red cliente-servidor y peer-to-peer?

Solamente en el modelo cliente-servidor pueden ocurrir transferencias de archivos.

**Cada dispositivo en una red peer-to-peer puede funcionar como un cliente o un servidor.

Una red peer-to-peer transfiere datos más rápido que una transferencia utilizando una red cliente-servidor.

Una transferencia de datos que utiliza un dispositivo que actúa en una función cliente requiere que esté presente un servidor dedicado.

107. ¿Cuál es la función del mensaje HTTP GET?

**Solicitar una página HTML desde un servidor web

Enviar información de error desde un servidor web a un cliente web

Cargar contenido a un servidor web desde un cliente web

Recuperar correo electrónico del cliente desde un servidor de correo electrónico utilizando el puerto TCP 110

108. ¿Qué modelo de red se utiliza cuando un autor sube un documento de capítulo a un servidor de archivos de un editor de libros?

peer-to-peer

master-slave

**client/server

point-to-point

109. ¿Qué servicio de red resuelve la dirección URL introducida en un PC a la dirección IP del servidor de destino?

**DNS

DHCP

FTP

SNMP

110. Un ingeniero de red está analizando informes de una línea de base de red recién realizada. ¿Qué situación representaría un posible problema de latencia?

Un cambio en el ancho de banda según la salida de las interfaces show

Un tiempo de espera de salto siguiente de un traceroute

**Un aumento en los tiempos de respuesta de ping de host a host

Un cambio en la cantidad de RAM según la salida de la versión de la demostración

111. ¿Qué función de cortafuegos se utiliza para garantizar que los paquetes que entran en una red son respuestas legítimas a las solicitudes iniciadas desde hosts internos?

**Inspección de paquetes con estado

Filtrado de URL

Filtrado de aplicaciones

Filtrado de paquetes

112. ¿Cuál es una indicación de que un equipo Windows no recibió una dirección IPv4 desde un servidor DHCP?

El equipo no puede hacer ping a 127.0.0.1.

Windows muestra un mensaje de tiempo de espera DHCP.

**El equipo recibe una dirección IP que comienza con 169.254

El equipo no puede hacer ping a otros dispositivos en la misma red con direcciones IP en el intervalo 169.254.0.0/16.

113. ¿Qué comando puede emitir un administrador en un enrutador Cisco para enviar mensajes de depuración a las líneas vty?

**Monitor de terminal

Consola de registro

Registro en búfer

Registro sincronizado

114. Llena el espacio en blanco.

Durante las comunicaciones de datos, un host puede necesitar enviar un único mensaje a un grupo específico de hosts de destino simultáneamente. Este mensaje está en forma de un mensaje Multicast.

115. Una empresa de tamaño mediano está investigando las opciones disponibles para conectarse a Internet. La compañía está buscando una opción de alta velocidad con acceso simétrico dedicado. ¿Qué tipo de conexión debe elegir la empresa?

DSL

dialup

satellite

**leased line

cable modem

116. ¿Cuál es el propósito de tener una red convergente?

Para proporcionar conectividad de alta velocidad a todos los dispositivos finales

Para asegurarse de que todos los tipos de paquetes de datos serán tratados por igual

Para lograr tolerancia a fallos y alta disponibilidad de dispositivos de infraestructura de red de datos

**Para reducir el costo de despliegue y mantenimiento de la infraestructura de comunicación

117. ¿Qué característica de una red le permite crecer rápidamente para soportar nuevos usuarios y aplicaciones sin afectar el rendimiento del servicio que se está suministrando a los usuarios existentes?

confiabilidad

**Escalabilidad

calidad de servicio

accesibilidad

118. Después de realizar varios cambios de configuración en un enrutador, se emite el comando copy running-configuration startup-configuration. ¿Dónde se almacenarán los cambios?

flash

ROM

**NVRAM

RAM

el registro de configuración

un servidor TFTP

119. Consulte la presentación. Desde el modo de configuración global, un administrador está intentando crear un banner de mensaje del día utilizando el comando banner motd V Sólo acceso autorizado! ¡Los infractores serán procesados! V Cuando los usuarios inician sesión con Telnet, el banner no aparece correctamente. ¿Cuál es el problema?

**El carácter delimitador aparece en el mensaje de la pancarta.

El símbolo "!" Señala el final de un mensaje de banner.

Los banners de mensajes del día sólo aparecerán cuando un usuario inicie sesión a través del puerto de consola.

120. ¿Cuáles son las tres características de un SVI? (Elige tres.)

Está diseñado como un protocolo de seguridad para proteger los puertos del switch.

**No está asociado con ninguna interfaz física en un switch.

Es una interfaz especial que permite la conectividad por diferentes tipos de medios.

Es necesario permitir la conectividad por cualquier dispositivo en cualquier lugar.

**Proporciona un medio para administrar remotamente un switch.

**Está asociado a VLAN1 de forma predeterminada.

121. Un técnico configura un switch con estos comandos: SwitchA (config) # interface vlan 1

SwitchA (config-if) # dirección IP 192.168.1.1 255.255.255.0

SwitchA (config-if) # no shutdown¿Qué es la configuración del técnico?

Acceso Telnet

**SVI

Cifrado de contraseñas

Acceso físico al switchport

122. En la comunicación por computadora, ¿cuál es el propósito de la codificación de mensajes?

**Para convertir la información a la forma apropiada para la transmisión

Para interpretar la información

Romper mensajes grandes en tramas más pequeñas

Negociar el momento correcto para una comunicación exitosa

Espero haber ayudado en algo. Hasta la próxima oportunidad!

Twittear

Bueno espero que si sea el examen final xD

ResponderEliminarSaludos Eduardo Gomez, gracias por la visita y el aporte de tu comentario.

EliminarHasta Pronto!.

hola

ResponderEliminarSaludos Anónimo, gracias por la visita y el aporte de tu comentario.

EliminarUn abrazo, hasta pronto!.

Hola alguien sabe cuantas preguntas son el examen final, se supone que para aprobar ahí que sacar un 70% cuántos fallos se puede tener.

ResponderEliminarEspero respuestas gracias

Saludos Tele-Online, gracias por la visita y el aporte de tu consulta.

EliminarHasta Pronto!.

segun yo, se que es un minimo de 80 pero no estoy segura de cuantas preguntas son.

ResponderEliminarSaludos Anónimo, gracias por la visita y el aporte de tu respuesta.

Eliminareres un mierdas, responde a la gente no responadas mamadas y di lo que te piden webon. pinche maricon

ResponderEliminarSaludos Anónimo, gracias por la visita y el aporte de tu respuesta.

EliminarSaludos Anónimo, gracias por la visita y el aporte de tu respuesta.

EliminarHola Anónimos, gracias por sus visitas y el aporte de sus comentarios.

EliminarCuando se duda en la respuesta a veces es mejor no comentar.

:) Éxitos!

--¿Qué método se utiliza para administrar el acceso por contienda en una red inalámbrica?

ResponderEliminar*Paso de tokens.

*Orden de prioridades.

*CSMA/CD.

***CSMA/CA.

--Un administrador de redes mide la transferencia de bits a través de la red troncal de la compañía para una aplicación de base de datos de misión crítica. El administrador advierte que el rendimiento de la red está por debajo del ancho de banda esperado. ¿Cuáles son los tres factores que podrían afectar el rendimiento? Elija tres opciones.

*La confiabilidad de la infraestructura Gigabit Ethernet de la red troncal

***La cantidad de tráfico que cruza la red en el momento.

***El tipo de tráfico que cruza la red.

*La sofisticación del método de encapsulamiento aplicado a los datos.

***La latencia generada por la cantidad de dispositivos de red que atraviesan los datos.

*El ancho de banda de la conexión WAN a Internet.

--¿En qué interfaz de switch configuraría un administrador una dirección IP, de modo que sea posible administrar el switch de forma remota?

*console 0.

***VLAN 1.

*FastEthernet0/1.

*vty 0.

--¿Cuáles de los siguientes son tres intervalos de direcciones IP que se reservan para uso privado interno? Elija tres opciones.

*192.31.7.0/24

***192.168.0.0/16

***172.16.0.0/12

*127.16.0.0/12

*64.100.0.0/14

***10.0.0.0/8

--¿Cuáles de las siguientes son las funciones principales de un router? (Elija dos opciones).

***conmutación de paquetes.

*microsegmentación.

*resolución del nombre de dominio.

***selección de rutas.

*control del flujo.

--¿Cuál de las siguientes es una diferencia entre el modelo de red de cliente/servidor " el modelo de red entre pares?

***Cada dispositivo de una red entre pares puede funcionar como cliente o como servidor.

*Una transferencia de datos que utiliza un dispositivo que funciona como cliente requiere que haya presente un servidor excl.

*La transferencia de archivos solamente se puede realizar en el modelo de cliente/servidor.

*Una red entre pares transfiere datos más rápido que una red de cliente/servidor.

--¿Cuáles son los dos protocolos que operan en la capa superior de la pila del protocolo TCP/IP? Elija dos opciones.

*UDP.

*IP.

***DNS.

*TCP.

***POP.

*Ethernet.

--¿Cuáles son las dos circunstancias en las que un switch satura una trama por todos los puertos, excepto aquel por el que la recibió? Elija dos opciones.

*La dirección de origen en la trama es una dirección de multidifusión.

***La trama tiene la dirección de difusión como dirección de destino.

***El switch no conoce la dirección de destino.

*La dirección de destino en la trama es una dirección de unidifusión conocida.

*La dirección de origen en el encabezado de la trama es la dirección de difusión.

--¿Qué modelo de red se utiliza cuando un autor carga el documento de un capítulo al servidor de archivos de una editorial?

*Entre pares.

*Maestro/esclavo.

*Punto a punto.

***Cliente/servidor.

Hola carlos, gracias por la visita y el aporte de tus conocimientos!

EliminarMuy buen aporte :)

Gracias!!

Tengo una duda , este es el examen de certificacion?

ResponderEliminarHola LuisLemas Guitarra, gracias por la visita y el aporte de tu consulta.

EliminarEs uno de los exámenes para la certificación. Este es el examen final del CCNA1

Saludos!

La 8 está mal, la respuesta correcta es "lineconin", ya que la que tenias linevtyin es para acceso remoto con telnet.

ResponderEliminarsaludos

Hola sharek forgation, gracias por la visita y el aporte de tu consulta.

EliminarEsperemos que más visitantes respalden tu propuesta.

Saludos!

sharek tiene razón, la contraseña de EXEC de usuario es "lineconin", ya que es la contraseña de line console 0.

EliminarEste es un excelente sitio y tu trabajo es indiscutiblemente dedicado y muy minuciosoGuillermo. En lo que respecta a esta respuesta, apoyo a sharek. Saludos

EliminarHola Anónimo, muchas gracias por la explicación que realizas. Los mejores deseos para este 2021.

EliminarHola Cadopis, gracias por tu comentario. Los mejores deseos para este 2021. Referenciaré la respuesta.

EliminarHola Guillermo Benitez, gracias por el post y el aporte de tu inserción.

ResponderEliminarHola Anónimo, gracias por tu comentario. Los mejores deseos para este 2021.

Eliminarmuchas gracias por la información, interesante sitio de ayuda

ResponderEliminarHola Antonella, gracias por tu comentario. Los mejores deseos para este 2021.

EliminarMil gracias por la información contenida en el sitio ,me ayudó un resto

ResponderEliminarHola Antonella, gracias por tu comentario. Qué bueno saber que te ayudó, este sitio web. Los mejores deseos para este 2021.

Eliminar🕺🏻

ResponderEliminarHola Franklin Buckeanan, gracias por tu comentario. Los mejores deseos para este 2021.

Eliminar☢️

ResponderEliminarHola Franklin Buckeanan, gracias por tu comentario. Los mejores deseos para este 2021.

Eliminar☢️

ResponderEliminarHola Franklin Buckeanan, gracias por tu comentario. Los mejores deseos para este 2021.

EliminarBuen material, la corrección en la pregunta 8 es correcta, 100/100

ResponderEliminarHola Will, gracias por tu comentario.

EliminarSaludos!