¿Cómo asignar una contraseña a tu red?

En el capítulo anterior has aprendido a establecer una red para tu hogar o incluso para la escuela. Pero es importante que a esos saberes sumes un conocimiento adicional:

cómo asignar una contraseña a tu red para protegerla y hacerla más segura.

Aquí aprenderás establecer una clave de seguridad para cuando instales un router inalámbrico:

01 Escribe “Centro de redes y recursos compartidos” en el Menú Inicio de Windows 7 y accede al mismo a través de un clic.

02 Haz clic en Configurar una nueva conexión o red.

03 Luego, escoge la opción Configurar una nueva red y continúa con el botón Siguiente.

04 Sigue atentamente los pasos del asistente que te irá solicitando distintos datos tales como la selección de un nombre para la red y una clave de seguridad para la misma. Si tu router lo permite, el asistente usará la opción de seguridad predeterminada Acceso protegido Wi-Fi (WPA o WPA2). Es recomendable utilizar WPA2 porque ofrece mayor seguridad que la opción de seguridad WPA o Privacidad equivalente por cable (WEP).

Compartir recursos con Seguridad

Cuando te encuentras trabajando en red, otro tema relevante sobre el cual poner atención es la seguridad en los recursos compartidos: impresoras, equipos o carpetas y unidades de red.

En el caso de las unidades de red, es importante establecer los permisos de manera correcta para que sólo puedan acceder los usuarios autorizados.

Windows 7 saca especial provecho de la nueva tecnología llamada: Grupo Hogar.

Por lo tanto, si tienes configurada tu red de esta manera, podrás maximizar su uso seleccionando algunas opciones de seguridad.

Si quieres compartir un recurso de manera segura, deberás posicionarte con el Mouse sobre la carpeta que desees compartir y presionar el botón derecho.

Se desplegará una serie de opciones entre las que encontrarás Compartir con y desde allí podrás seleccionar distintas alternativas: Nadie, Grupo en el hogar (lectura), Grupo en el hogar (lectura y escritura) y Usuarios Específicos.

Si tienes implementado un Grupo Hogar en tu red, una forma muy simple de compartir un recurso con los miembros del Grupo será utilizar algunas de las opciones de lectura o escritura de Grupo Hogar.

En el caso de querer compartir los recursos con un grupo específico de usuarios, simplemente deberás seleccionar la opción de Usuarios Específicos. Una vez allí, escribe el usuario con el cual vas a compartir el recurso y luego establece el nivel de permiso: sólo Lectura o Lectura y Escritura.

Si por alguna causa decides sacar el permiso a un usuario particular, simplemente deberás repetir la operación pero esta vez seleccionar la opción quitar dentro de los niveles de permiso. A partir de ese momento, el usuario desaparecerá de la lista y ya no tendrá acceso al recurso compartido.

¡Recréate un rato y entrénate!

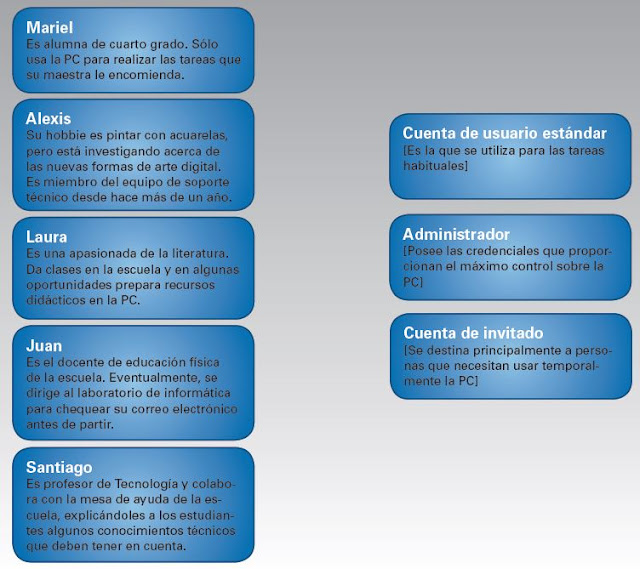

Lee las descripciones de los personajes y unélos al tipo de cuenta de usuario que crees más conveniente para cada uno.

LA IMPORTANCIA DE MANTENER ACTUALIZADO EL SOFTWARE

Otro aspecto de la seguridad de los equipos es el que refiere específicamente al software. Para asegurarte de que el software que utilizas en tu PC mantiene los niveles de seguridad necesarios, debes actualizarlo periódicamente.

Windows 7 proporciona la herramienta necesaria para verificarlo: simplemente con ingresar al Centro de Actividades y seleccionar “Windows Update”, encontrarás la información precisa respecto de las actualizaciones recomendables para mantener el sistema operativo actualizado y protegido.

¿Cómo verificar la seguridad en el software?

01 Dirígete al Menú Inicio y escribe Centro de Actividades.

02 Una vez que ingreses, podrás observar los mensajes de alerta:

si Windows Update se encuentra apagado o mal configurado, un mensaje te lo informa dentro de la solapa de Seguridad.

03 En ese caso, presiona el botón Cambiar configuración.

Aparecerá una pantalla que te dará la opción recomendada para Windows Update.

Además, en el Centro de Actividades es importante configurar correctamente el Firewall de Windows y el Software de Antivirus que tengas instalado: dos herramientas claves en materia de seguridad informática.

Recuerda: es muy importante que todos estos elementos estén correctamente actualizados para asegurar su buen funcionamiento.

LA SEGURIDAD FÍSICA DE LOS RECURSOS

¡Cuida también del Hardware!

Otro tema no menor en relación a la seguridad de la PC refiere a la cuestión física de los recursos.

Si tu red posee un servidor o servidores encargados de proveer los servicios y almacenar la información desde donde las otras PCs van a nutrirse, es importante que estén protegidas físicamente en un espacio seguro.

Si tu red posee un servidor o servidores encargados de proveer los servicios y almacenar la información desde donde las otras PCs van a nutrirse, es importante que estén protegidas físicamente en un espacio seguro.

Un riesgo reside en la capacidad de alguien de utilizar la PC que actúa como servidor de la red para realizar un ataque o simplemente apagarla ocasionando problemas a todos los usuarios de la red.

Lo ideal es que los servidores posean su propio ambiente, cerrado bajo llave y refrigerado, pero en el caso de no poder proveer eso, debes intentar al menos proteger la integridad física, ya sea ingresándolos dentro de gabinetes con seguridad implementada o impidiendo el acceso a los mismos.

En este marco, también es importante poner atención sobre los temas vinculados a la Seguridad Eléctrica.

Si bien los dispositivos actuales vienen preparados para las altas y bajas de tensión que se sufren con frecuencia en el tendido eléctrico, es importante que utilices estabilizadores para minimizar el impacto en tus dispositivos.

Si lo que te interesa es que tu operación nunca se interrumpa, entonces deberás utilizar un UPS, Uninterrumpible Power System: Sistema de Energía Ininterrumplible.

El UPS es un dispositivo eléctrico que posee una batería. Cuando la energía se corta, comienza a funcionar el dispositivo y les da tiempo a tu PC para apagarse correctamente. Recuerda que si la PC no se apaga correctamente, pueden dañarse partes del disco duro.

De acuerdo al tamaño y la complejidad de los UPS´s tendrás más o menos tiempo luego del corte de tensión. A este período de tiempo, en la jerga técnica se lo llama “autonomía”. A mayor nivel de autonomía, mayor tiempo durará tu PC encendida durante un corte de energía.

De acuerdo al tamaño y la complejidad de los UPS´s tendrás más o menos tiempo luego del corte de tensión. A este período de tiempo, en la jerga técnica se lo llama “autonomía”. A mayor nivel de autonomía, mayor tiempo durará tu PC encendida durante un corte de energía.

Una tarea para el equipo de soporte técnico: inventariar los dispositivos

Es muy importante adquirir la práctica de inventariar los dispositivos con que cuentas en tu escuela. Una buena idea consiste en implementar un sistema para numerar e identificar a cada componente –teclados, mouses, etc.- así tienes control sobre el hardware.

De esta manera, cuando necesites corroborar el estado de los equipos, siempre podrás recurrir al índice construido. Además, al nomenclar los dispositivos, podrás utilizarlos como referencias a la hora de realizar soporte técnico sobre ellos y mantener un historial de los mismos, a modo de ficha técnica donde consten todas las modificaciones, cambios, errores y reparaciones ocurridas.

Autonomía

Capacidad de funcionamiento de un dispositivo, sin estar conectado a una fuente de energía directa.

Espero haber ayudado en algo. Hasta la próxima oportunidad!

Twittear

No hay comentarios:

Publicar un comentario