1. Control de acceso al medio

En primera instancia, el proceso de CSMA se utiliza para detectar si los medios transportan una señal. Si se detecta una señal portadora en el medio desde otro nodo, quiere decir que otro dispositivo está transmitiendo. Cuando un dispositivo está intentando transmitir y nota que el medio está ocupado, esperará e intentará después de un período de tiempo corto. Si no se detecta una señal portadora, el dispositivo transmite sus datos. Es posible que el proceso CSMA falle si dos dispositivos transmiten al mismo tiempo. A esto se le denomina colisión de datos. Si esto ocurre, los datos enviados por ambos dispositivos se dañarán y deberán enviarse nuevamente.

Los métodos de control de acceso al medio por contienda no requieren mecanismos para llevar la cuenta de a quién le corresponde acceder al medio; por lo tanto, no tienen la sobrecarga de los métodos de acceso controlado. Sin embargo, los sistemas por contención no escalan bien bajo un uso intensivo de los medios.

A medida que el uso y el número de nodos aumenta, la probabilidad de acceder a los medios con éxito sin una colisión disminuye. Además, los mecanismos de recuperación que se requieren para corregir errores debidos a esas colisiones disminuyen aún más el rendimiento.

Como se muestra en la ilustración, el CSMA se suele implementar junto con un método para resolver la contienda de los medios. Los dos métodos comúnmente utilizados son:

CSMA/Detección de colisión

Con el método CSMA/Detección de colisión (CSMA/CD), el dispositivo controla los medios para detectar la presencia de una señal de datos. Si no hay una señal de datos, que indica que el medio está libre, el dispositivo transmite los datos. Si luego se detectan señales que muestran que otro dispositivo estaba transmitiendo al mismo tiempo, todos los dispositivos dejan de enviar e intentan después. Las formas tradicionales de Ethernet se desarrollaron para utilizar este método.

La incorporación a gran escala de tecnologías conmutadas en las redes modernas reemplazó ampliamente la necesidad original de implementación de CSMA/CD en redes de área local. Hoy en día, casi todas las conexiones por cable entre dispositivos en una LAN son conexiones full-duplex, es decir, un mismo dispositivo puede enviar y recibir información simultáneamente. Esto significa que, si bien las redes Ethernet se diseñan con tecnología CSMA/CD, con los dispositivos intermediarios actuales no se producen colisiones y los procesos utilizados por el CSMA/CD son realmente innecesarios.

Sin embargo, todavía se deben tener en cuenta las colisiones en conexiones inalámbricas en entornos LAN. Los dispositivos LAN inalámbricos utilizan el método de acceso al medio CSMA/Prevención de colisiones (CSMA/CA).

CSMA/Prevención de colisiones

Con el método CSMA/CA, el dispositivo analiza los medios para detectar la presencia de una señal de datos. Si el medio está libre, el dispositivo envía una notificación a través del medio, sobre su intención de utilizarlo. El dispositivo luego envía los datos. Las tecnologías de red inalámbricas 802.11 utilizan este método.

2. Dirección MAC: identidad de Ethernet

Como se indicó anteriormente, la topología lógica subyacente de Ethernet es de bus de multiacceso. Cada dispositivo de red está conectado a los mismos medios compartidos, y todos los nodos reciben todas las tramas que se transmiten.

El problema es que si todos los dispositivos reciben cada trama, ¿cómo puede determinar cada dispositivo si es el receptor previsto sin la sobrecarga de tener que procesar y desencapsular la trama para obtener la dirección IP? Esta cuestión se vuelve aún más problemática en redes con alto volumen de tráfico donde se reenvían muchas tramas.

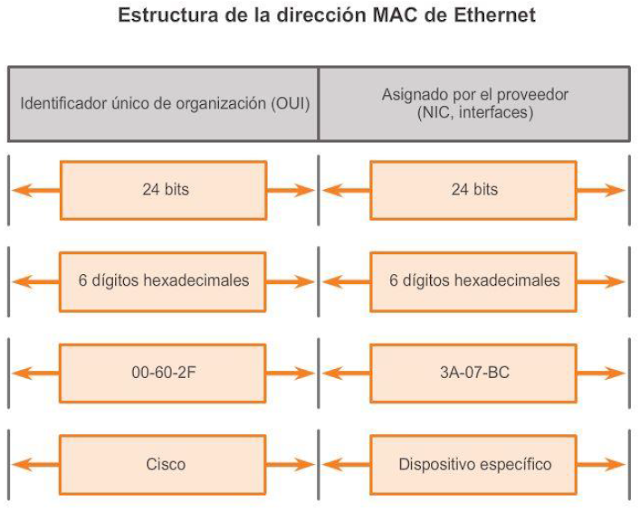

Para evitar la sobrecarga excesiva relacionada con el procesamiento de cada trama, se creó un identificador único denominado “dirección MAC” que identifica los nodos de origen y de destino reales dentro de una red Ethernet. Sin importar qué variedad de Ethernet se utilice, el direccionamiento MAC proporciona un método para la identificación de dispositivos en el nivel inferior del modelo OSI. Como recordará, el direccionamiento MAC se agrega como parte de una PDU de capa 2. Una dirección MAC de Ethernet es un valor binario de 48 bits expresado como 12 dígitos hexadecimales (4 bits por dígito hexadecimal).

Estructura de la dirección MAC

Las direcciones MAC deben ser únicas en el mundo. El valor de la dirección MAC es el resultado directo de las normas implementadas por el IEEE para proveedores con el objetivo de garantizar direcciones únicas para cada dispositivo Ethernet. Las normas establecidas por el IEEE obligan a los proveedores de dispositivos Ethernet a registrarse en el IEEE. El IEEE le asigna al proveedor un código de 3 bytes (24 bits), denominado “Identificador único de organización” (OUI).

El IEEE requiere que un proveedor siga dos reglas sencillas, como se muestra en la ilustración:

- Todas las direcciones MAC asignadas a una NIC u otro dispositivo Ethernet deben utilizar el OUI que se le asignó a dicho proveedor como los 3 primeros bytes.

Se les debe asignar un valor exclusivo (código del fabricante o número de serie) a todas las direcciones MAC con el mismo OUI (Identificador exclusivo de organización) en los últimos 3 bytes.

Espero haber ayudado en algo. Hasta la próxima oportunidad!

No hay comentarios:

Publicar un comentario